Qilin, il ransomware che minaccia l’industria globale: che cos’è e come difendersi

cyber security

Qilin, il ransomware che minaccia l’industria globale: che cos’è e come difendersi

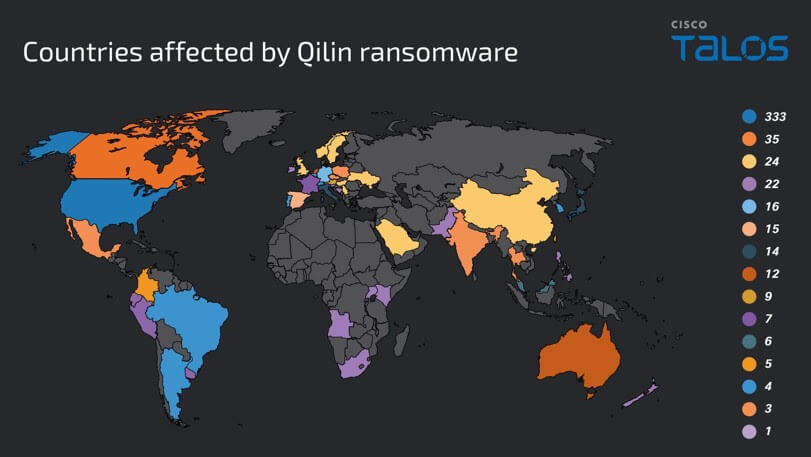

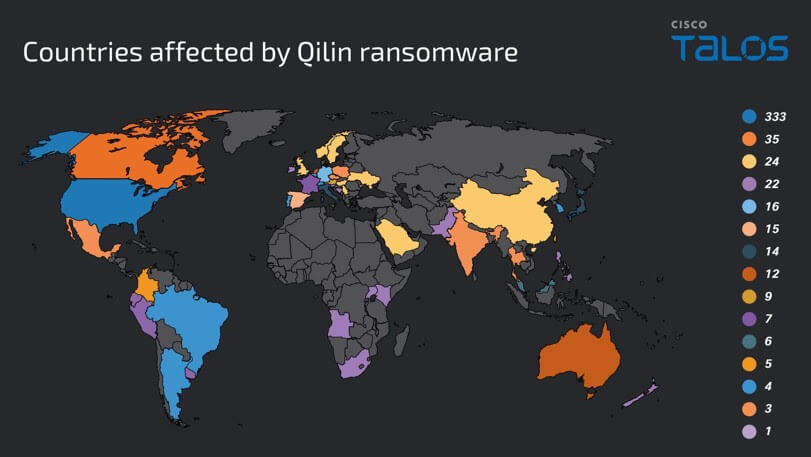

Una recente analisi pubblicata da Cisco Talos ha evidenziato la diffusione e la pericolosità di Qilin, un modello di Ransomware-as-a-Service (RaaS) che sta colpendo sempre più aziende, in particolare nel Nord America e in Europa. A fronte di uno sforzo ridotto da parte dei criminali cyber Qilin è in grado di provocare ingenti danni alle organizzazioni, non solo di natura economica. L’indagine di Cisco suggerisce alcune azioni per difendersi

Qilin rappresenta oggi una delle minacce ransomware più evolute e pervasive. La sua capacità di adattarsi, di colpire settori strategici e di sfruttare infrastrutture criminali globali impone una risposta decisa e coordinata da parte delle aziende, delle istituzioni e dei governi.

È l’avvertimento lanciato da Cisco a seguito dei risultati di una recente analisi pubblicata da Cisco Talos, la più grande organizzazione privata al mondo dedicata all’intelligence per la cybersecurity.

Dall’analisi emerge che Qilin colpisce oltre 40 nuove vittime ogni mese nella seconda metà del 2025, con picchi che hanno superato le 100 organizzazioni compromesse nei mesi di giugno e agosto.

La frequenza degli attacchi e il danno economico che ne risulta – nel 2024 si stima che il gruppo ransomware abbia incassato oltre 50 milioni di dollari in riscatti – impone un’attenta strategia di monitoraggio e risposta.

L’evoluzione delle minacce cyber a danno delle imprese: l’emergere del ransomware Qilin

Qilin non è un nome nuovo per gli esperti della cybersecurity: questo ceppo di malware, originariamente noto come “Agenda” e scoperto nel 2022, si è evoluto rapidamente in una vera e propria e influente piattaforma di Ransomware-as-a-Service (RaaS).

Il modello RaaS è una variazione criminale del modello Software-as-a-Service (SaaS): gli operatori di Qilin gestiscono e affittano a terzi (chiamati affiliati o affiliates) l’infrastruttura, il malware, il sistema di pagamento e spesso anche il sito di “leak” (la pagina Tor dove pubblicare i dati rubati).

Gli affiliati, reclutati su forum criminali, si concentrano sull’intrusione iniziale nelle reti aziendali e sulla distribuzione del ransomware, ricevendo in cambio una percentuale significativa del riscatto pagato (spesso tra l’80% e l’85%). Questo tipo di gestione abbassa notevolmente la soglia di accesso al cybercrime organizzato, fornendo strumenti e supporto sofisticati a criminali informatici di tutto il mondo.

Dal punto di vista tecnico, Qilin si distingue per la varietà e la flessibilità dei suoi strumenti, che lo rendono compatibile con diverse piattaforme.

Gli attacchi iniziano spesso con la compromissione di dispositivi di accesso remoto oppure sfruttando vulnerabilità note. Una volta ottenuto l’accesso, i criminali informatici si muovono lateralmente nella rete, utilizzando strumenti legittimi per diffondersi e per esfiltrare i dati.

Un dettaglio inquietante emerso dall’analisi di Cisco Talos è l’utilizzo di programmi apparentemente innocui, come Notepad o Paint, per visualizzare i file rubati prima della cifratura. Questo comportamento suggerisce una pianificazione meticolosa e una volontà di selezionare con cura le informazioni più sensibili da sfruttare nella fase di estorsione.

La fase finale dell’attacco prevede la cifratura dei dati, spesso eseguita in due momenti distinti: un primo programma si occupa di propagarsi nella rete, mentre un secondo si concentra sulla cifratura.

I dati rubati vengono poi pubblicati nel dark web su siti gestiti da infrastrutture offshore molto difficili da rintracciare. In alcuni casi, le vittime vengono addirittura invitate a contattare un avvocato tramite il sito degli attaccanti, un servizio che mira a facilitare il pagamento del riscatto.

La modalità di attacco, definita “doppia estorsione” aumenta la pressione psicologica e mediatica sulle organizzazioni colpite.

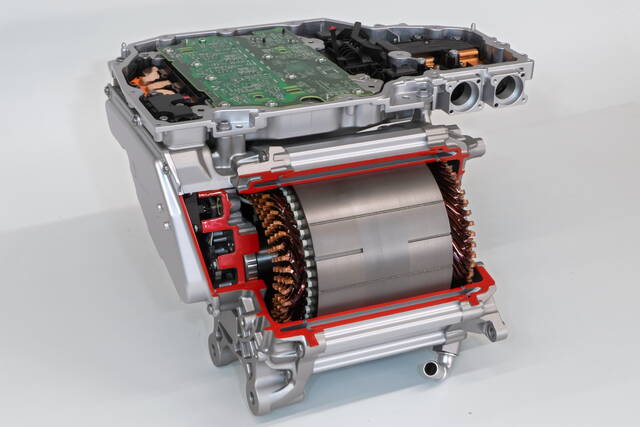

Il settore manifatturiero è il bersaglio preferito

Dalla ricerca emerge che il manifatturiero è il settore più bersagliato da Qilin, con circa un quarto delle vittime totali. Seguono i servizi professionali e il commercio all’ingrosso.

A livello geografico, gli attacchi si sono concentrati soprattutto in Nord America ed Europa, con Stati Uniti, Canada, Regno Unito, Francia e Germania tra i paesi più colpiti.

L’impatto economico degli attacchi ransomware Qilin

L’impatto economico di Qilin è significativo: soltanto nel 2024 si stima che il gruppo ransomware abbia incassato oltre 50 milioni di dollari in riscatti.

Le varianti più recenti del ransomware sono particolarmente evolute: non esistono al momento strumenti di decrittazione pubblici, e gli attacchi sono progettati per cancellare ogni traccia, rendendo difficile anche la ricostruzione forense.

I consigli di Cisco per proteggersi

Di fronte a questa minaccia, Cisco Talos raccomanda una serie di misure urgenti. Visto che questi attacchi sfruttano le vulnerabilità delle aziende, è fondamentale aggiornare immediatamente tutti i software con vulnerabilità note, in particolare quelli legati all’accesso remoto e ai backup.

Importante anche adottare accorgimenti per la gestione degli accessi e la protezione della rete, come l’autenticazione a più fattori e la segmentazione della rete.

Visto il peso che il “fattore umano” ha ancora su questi e altri attacchi, è fondamentale monitorare i comportamenti anomali e formare il personale per ridurre il rischio.

Anche il backup offline dei dati critici deve tornare ad essere una priorità assoluta.

L'articolo Qilin, il ransomware che minaccia l’industria globale: che cos’è e come difendersi proviene da Innovation Post.

Qual è la tua reazione?

Mi piace

0

Mi piace

0

Antipatico

0

Antipatico

0

Lo amo

0

Lo amo

0

Comico

0

Comico

0

Furioso

0

Furioso

0

Triste

0

Triste

0

Wow

0

Wow

0

.jpg)

.jpg)

-1754133631392.png--valerio_minato_svela_il_volto_in_movimento_del_monviso_sotto_le_stelle.png?1754133631616#)