Italia-Cina, nel cyber crescono i casi ma anche la capacità di rilevarli

L’estradizione negli Stati Uniti di Xu Zewei, cittadino cinese arrestato in Italia l’estate scorsa, offre una nuova chiave per leggere come si è trasformato negli ultimi anni il rapporto tra Italia e Cina nel cosiddetto quinto dominio: quello cyber. Non si tratta soltanto di un caso giudiziario internazionale, ma dell’emergere di un terreno in cui sicurezza tecnologica, raccolta informativa e competizione strategica si intrecciano con crescente intensità.

Xu è accusato dalle autorità americane di aver preso parte a una vasta campagna di intrusioni informatiche contro università, centri di ricerca e infrastrutture sensibili, con l’obiettivo di acquisire informazioni scientifiche e tecnologiche. Le contestazioni potrebbero costargli fino a 77 anni di carcere. Secondo Washington, il suo ruolo si inseriva in un ecosistema composto da contractor privati, società di copertura e coordinamento con apparati statali, un modello in cui soggetti formalmente civili agiscono all’interno di un perimetro funzionale agli interessi dell’intelligence cinese. Come raccontato su Linkiesta, il passaggio viene considerato rilevante perché per la prima volta dopo anni di attribuzioni pubbliche su gruppi legati a Pechino si arriva a perseguire un operatore riconducibile direttamente all’orbita del ministero della Sicurezza di Stato, ovvero l’intelligence cinese.

Il caso Xu non è isolato. Negli ultimi anni diversi episodi hanno riportato l’attenzione sulle vulnerabilità delle infrastrutture pubbliche italiane. Tra questi figurano i traffici anomali e le attività di probing sui sistemi del ministero della Difesa raccontati dal Foglio. Parallelamente, come rivelato da Repubblica, intrusioni che hanno interessato sistemi informativi della sicurezza interna hanno coinvolto anche dati relativi a personale della Polizia di Stato, inclusi operatori della Digos impegnati in attività sensibili come il monitoraggio di dissidenti cinesi rifugiati in Italia.

Più che il singolo incidente, colpisce la continuità del targeting su infrastrutture istituzionali considerate critiche. È qui che il dossier cyber smette di apparire come una sequenza di episodi separati e assume la forma di una pressione informativa costante su nodi tecnologici, amministrativi e di sicurezza.

Un passaggio decisivo in questa trasformazione è stato il dossier sulle infrastrutture 5G. A partire dal 2020 l’Italia ha progressivamente rafforzato i meccanismi di controllo sulle tecnologie di rete, utilizzando strumenti come il golden power per limitare o condizionare la presenza di fornitori cinesi nei segmenti più sensibili delle telecomunicazioni. La questione non è stata soltanto industriale: la dipendenza tecnologica è stata letta sempre più come un possibile vettore di rischio sistemico. Il 5G è diventato così il primo terreno in cui la relazione con la Cina – anche alla luce del quadro normativo che consente a Pechino di influenzare i propri vendor come Huawei e Zte – è entrata esplicitamente nella sfera della sicurezza nazionale tecnologica.

Il mutamento riguarda anche contesti tradizionalmente interpretati come economici o giudiziari, dal distretto di Prato ad alcune filiere imprenditoriali legate alla diaspora cinese. Ambienti letti per anni soprattutto in chiave di criminalità economica rientrano ora anche in una cornice di sicurezza, come ecosistemi ad alta densità informativa, in cui reti sociali, finanziarie e logistiche possono trasformarsi in superfici indirette di esposizione e raccolta dati. Lo stesso vale per le collaborazioni accademiche nei settori dell’intelligenza artificiale, delle telecomunicazioni e delle tecnologie avanzate, sempre più analizzate attraverso la lente del rischio dual-use.

L’aumento degli incidenti cyber registrati negli ultimi anni non è attribuibile soltanto a una crescita delle minacce, ma anche al rafforzamento delle capacità di rilevazione e notifica. La nascita dell’Agenzia per la cybersicurezza nazionale, l’incremento degli obblighi di segnalazione e la diffusione di pratiche di disclosure volontaria hanno reso più visibile un insieme di fenomeni già esistenti. In questo quadro si inserisce anche la crescente diffusione di advisory congiunti che hanno visto coinvolta, in modo sempre più esplicito, anche l’intelligence italiana nella denuncia di attività di cyber-spionaggio cinese.

Sul piano politico, questo percorso si intreccia con la parabola della Belt and Road Initiative. L’adesione italiana del 2019 alla cosiddetta Via della Seta, sotto il governo gialloverde Conte I, aveva rappresentato il tentativo di rafforzare la cooperazione infrastrutturale con Pechino. Ma negli anni successivi le preoccupazioni legate alla sicurezza tecnologica e alle infrastrutture critiche hanno progressivamente modificato il contesto strategico. La decisione del governo Meloni di non rinnovare il memorandum nel 2024 segna così non solo una cesura diplomatica, ma anche un più ampio riposizionamento italiano all’interno del quadro euro-atlantico sulla sicurezza tecnologica.

Nel loro insieme, questi elementi non descrivono tanto un’improvvisa escalation quanto un cambiamento nel modo in cui la minaccia viene letta e resa visibile. Il cyberspazio è diventato uno dei principali terreni della relazione tra Italia e Cina: un ambito in cui si sovrappongono competizione tecnologica, vulnerabilità infrastrutturale e crescente capacità istituzionale di attribuzione e analisi. Più che l’apertura di una nuova fase ostile, è la progressiva messa a fuoco di una lunga zona grigia.

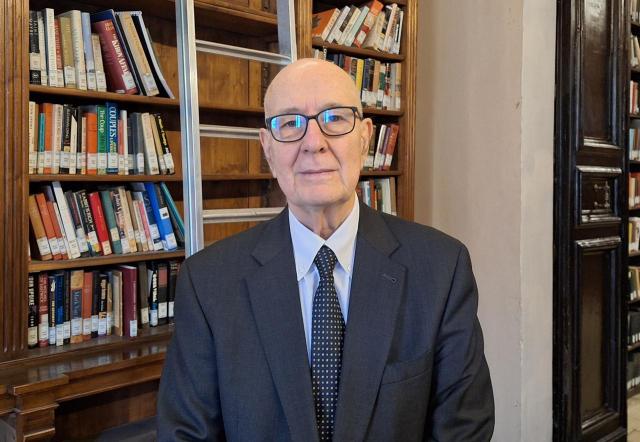

Questo è un estratto della newsletter di Strategikon, la testata di Linkiesta dedicata alla sicurezza nazionale e curata da Gabriele Carrer. Arriva ogni martedì. Qui per iscriversi.

L'articolo Italia-Cina, nel cyber crescono i casi ma anche la capacità di rilevarli proviene da Linkiesta.it.

Qual è la tua reazione?

Mi piace

0

Mi piace

0

Antipatico

0

Antipatico

0

Lo amo

0

Lo amo

0

Comico

0

Comico

0

Furioso

0

Furioso

0

Triste

0

Triste

0

Wow

0

Wow

0

-1777373370492.jpg--caselle__tredicenne_si_allontana_da_scuola.jpg?1777373370527#)