Dalla difesa all’attacco, il nuovo paradigma cyber dell’Occidente

Nel dibattito occidentale sta cambiando il paradigma sulle cyber offensive operation, ovvero le operazioni attive volte a compromettere, disturbare, danneggiare o ottenere accesso non autorizzato a sistemi informatici di un avversario. Che non è la cyber-intelligence, cioè la raccolta e l’analisi di informazioni provenienti dal cyberspazio per comprendere minacce, vulnerabilità, intenzioni e capacità di potenziali avversari.

Negli ultimi mesi l’attribuzione, quel processo avviato per individuare chi c’è dietro un attacco cyber, è sempre meno un prerequisito per la risposta. È diventato più importante avere opzioni di risposta.

“Non possiamo passare al contrattacco finché non siamo sicuri al 100% di chi sia stato”, era il mantra fino a poco fa. Ma l’attribution è un percorso tortuoso dal punto di vista tecnico: gli attaccanti possono mascherarsi e le “prove” sono sempre circostanziali. Così, i tecnici si fermano a espressioni come “alta confidenza” evitando la “certezza assoluta”, che richiederebbe una rivendicazione, una confessione o una fonte umana incontrovertibile. La palla allora entra nel campo della politica, che mette sulla bilancia elementi diversi relativi ai rapporti diplomatici e alla tutela degli interessi nazionali nel Paese da cui proviene l’attacco. Per questo, alla luce della tipica ritrosia italiana a puntare il dito contro alcuni Stati (come Cina e Russia) per le loro attività nel dominio cyber alla luce del timore di ritorsioni diplomatiche e commerciali, la firma da parte delle due agenzie di intelligence italiana (Aise, per l’estero, e Aisi, per l’interno) del rapporto congiunto alleato sui cyber-attacchi del gruppo cinese Salt Typhoon hanno rappresentato un importante cambio di passo.

Nel tempo, però, l’attribuzione è diventato secondaria rispetto alla capacità di risposta: serve la capacità di reagire indipendentemente da chi sia l’attaccante, è il nuovo mantra.

È qualcosa che si sta diffondendo anche nell’Europa centrale e meridionale, su spinta di quella settentrionale e orientale. A noi questa divisione che sta pian piano venendo superata è stata chiara quando, nelle scorse settimane, nel corso di un convegno organizzato a Stoccolma dal centro studi Swedish Institute of International Affairs, il tema dell’attribution veniva pressoché saltato a piè pari dai presenti provieniti da Baltici e Paesi ex sovietici.

Il caso più emblematico di questo cambio è la Germania, che sta pensando di riforma i suoi servizi di intelligence e sicurezza per condurre operazioni cyber offensive proprie. Come spiegato da Politico, Berlino sta ragionando su due leggi: una per consentire ai servizi di intelligence estera di condurre operazioni cyber all’estero, l’altra per dare alle forze di sicurezza maggiori poteri contro le minacce ibride. Il ministro dell’Interno Alexander Dobrindt ha dichiarato alla Süddeutsche Zeitung che la Germania «contrattaccherà, anche all’estero. Disturberemo gli attaccanti e distruggeremo le loro infrastrutture». Un portavoce del ministero, Henning Zanetti, ha precisato che la cyber-difesa mira a «prevenire, fermare o almeno mitigare attivamente gli attacchi se rappresentano una grave minaccia», con «l’obiettivo di eliminare la minaccia esistente, indipendentemente da chi ne sia responsabile». Per anni Berlino si è astenuta da operazioni di hack-back, temendo ritorsioni ed escalation, soprattutto da Mosca. Invece ha promosso un’agenda internazionale di «comportamento statale responsabile nel cyberspazio». Ma il cambiamento riflette la frustrazione per il fatto che le sole misure difensive non stanno arginando l’ondata di attacchi, come ha notato Matthias Schulze dell’Università di Amburgo: “Tutte queste misure non sono davvero sufficienti perché i numeri continuano a salire».

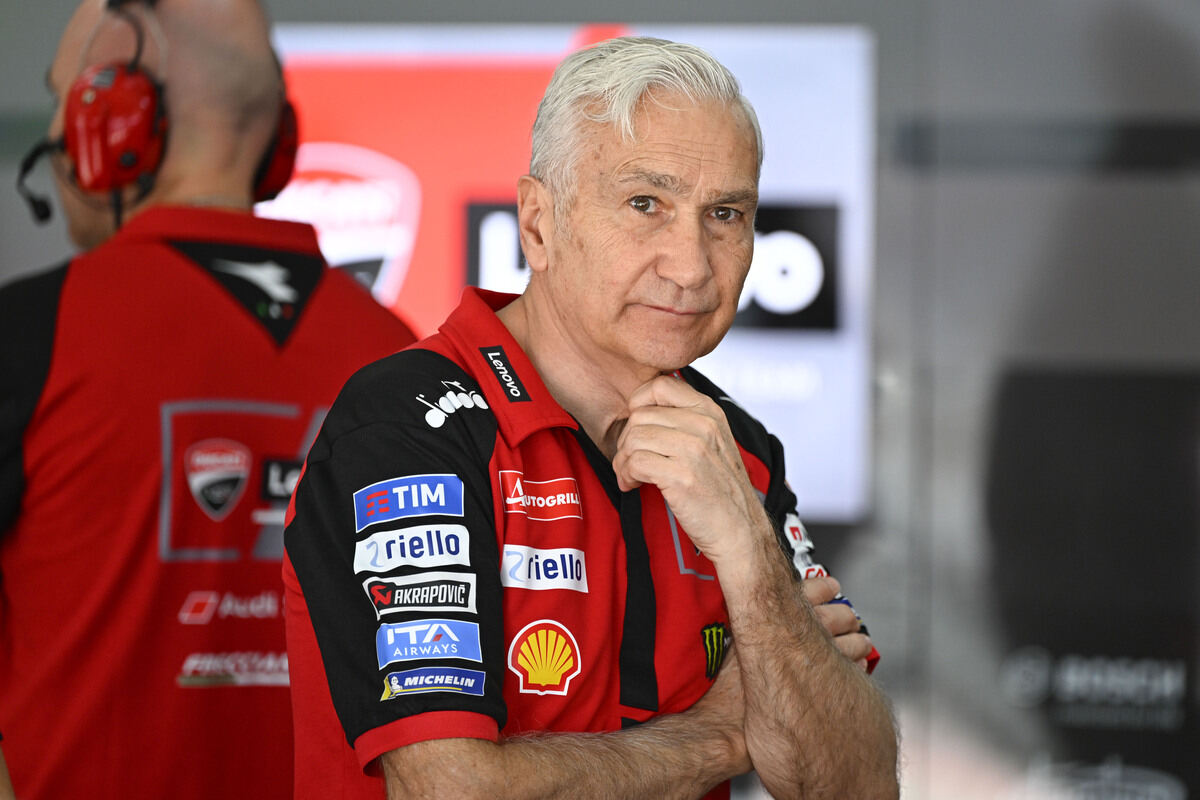

Il cambio di postura è evidente anche ai vertici della Nato. L’ammiraglio Giuseppe Cavo Dragone, presidente del Comitato militare dell’Alleanza, ha dichiarato nei mesi scorsi al Financial Times che la Nato sta valutando di essere «più aggressiva» nel rispondere agli attacchi cyber, ai sabotaggi e alle violazioni dello spazio aereo russo. «Nel cyber siamo un po’ reattivi. Essere più aggressivi o proattivi invece che reattivi è qualcosa a cui stiamo pensando», ha detto Dragone. L’ammiraglio ha aggiunto che un «attacco preventivo» potrebbe essere considerato «azione difensiva», pur ammettendo che «è più lontano dal nostro normale modo di pensare e comportarci». Ha anche riconosciuto il gap asimmetrico: «Abbiamo molti più limiti del nostro avversario a causa dell’etica, della legge, della giurisdizione». Il test cruciale, secondo Dragone, è evitare future aggressioni: «Come si ottiene la deterrenza – attraverso la ritorsione, attraverso l’attacco preventivo – è qualcosa che dobbiamo analizzare a fondo perché in futuro potrebbe esserci ancora più pressione su questo».

Ancora più esplicito è stato Kaupo Rosin, capo del servizio di intelligence estera estone, che alla Munich Cyber Security Conference ha lanciato un appello all’industria europea: «Non pensate solo alla tecnologia di cyber-difesa, iniziate a pensare anche alle soluzioni cyber offensive». Rosin, come riporta The Record, ha sottolineato che gli strumenti attualmente disponibili ai servizi sono «per lo più soluzioni non europee» e che »ci sono altri Paesi che conducono attivamente ricerca e sviluppo e producono soluzioni che sono molto costose, ovviamente. Mi piacerebbe coordinare e cooperare di più con gli europei». Oltre la metà delle informazioni grezze che l’agenzia gestisce, ha spiegato, proviene da «accesso a sistemi energetici, server, sistemi IT, caselle di posta e così via». Ma serve tecnologia aggiuntiva per analizzarle: un audit interno di alcuni anni fa ha rilevato che il 94% dei dati raccolti dal servizio non veniva mai toccato da un analista. «Manualmente è impossibile», ha detto. «Il mio messaggio è: per favore forniteci soluzioni europee per la raccolta cyber. Alcuni servizi hanno anche questo mandato per attività di sabotaggio cyber per scuotere il nemico. E questi sono strumenti che vorrei avere anch’io».

In questo contesto, il Regno Unito ha lanciato nell’ottobre 2025 un nuovo Comando cyber ed elettromagnetico (CyberEM) con oltre un miliardo di sterline di investimenti, chiamato a coordinare le operazioni cyber offensive con la National Cyber Force già esistente a Samlesbury. La Strategic Defence Review del 2025 impegna inoltre un miliardo di sterline per sviluppare un «Digital Targeting Web» che colleghi i sistemi d’arma attraverso intelligenza artificiale. Oltreoceano, la strategia nazionale di cybersicurezza dell’amministrazione Trump dovrebbe prevedere un pilastro dedicato a «cyber offense and deterrence». Sean Cairncross, direttore nazionale per la cybersicurezza, ha anticipato all’Aspen Cyber Summit che la strategia sarà «focalizzata sul modellare il comportamento dell’avversario, introducendo costi e conseguenze» e che «sta diventando più aggressiva ogni giorno che passa». in Italia, Guido Crosetto, ministro della Difesa ha annunciato alla fine dell’anno scorso la costituzione di un’«arma cyber» con una capacità iniziale di circa 1.200 1.500 unità operative, dotate di adeguata tutela giuridica per il personale civile e militare. Su quest’ultimo punto non mancano discussioni sull’eventuale estensione delle garanzie funzionali, oggi assicurate all’intelligence, e ai militari soltanto quando operano i servizi segreti in ambito cyber: allargare l’ombrello spianerebbe la strada alla rinascita di un servizio d’intelligence della Difesa facendo tornare il Paese indietro di vent’anni, dicono i critici.

Il nuovo paradigma nel dominio cyber, però, rivela un paradosso nel settore privato. A febbraio, Palo Alto Networks ha pubblicato un rapporto su una vasta campagna di cyber-spionaggio globale soprannominata “The Shadow Campaigns”, attribuendo gli attacchi a un generico «gruppo allineato a uno stato che opera dall’Asia». Secondo fonti citate da Reuters, però, una bozza del rapporto identificava esplicitamente la Cina come responsabile, sulla base di numerosi indizi forensi. Il cambio sarebbe stato ordinato dai vertici di Palo Alto per timore di ritorsioni da Pechino, dopo che a gennaio il software dell’azienda era stato bandito dalle autorità cinesi insieme a quello di altre 14 aziende di cybersecurity americane e israeliane. L’azienda ha risposto che «l’attribuzione è irrilevante» e che la scelta linguistica rifletteva «come informare e proteggere al meglio i governi su questa campagna diffusa».

Il caso illustra, dunque, un limite del nuovo paradigma: mentre i governi costruiscono capacità di risposta indipendenti dall’attribuzione, il settore privato – che spesso scopre per primo le campagne di spionaggio – resta vulnerabile a pressioni commerciali che possono censurare proprio quelle analisi tecniche su cui l’intelligence pubblica si basa.

L'articolo Dalla difesa all’attacco, il nuovo paradigma cyber dell’Occidente proviene da Linkiesta.it.

Qual è la tua reazione?

Mi piace

0

Mi piace

0

Antipatico

0

Antipatico

0

Lo amo

0

Lo amo

0

Comico

0

Comico

0

Furioso

0

Furioso

0

Triste

0

Triste

0

Wow

0

Wow

0