La morte di Khamenei, e la smart city come campo di battaglia

Quasi tutte le telecamere del traffico di Teheran erano state hackerate anni prima. Le immagini, cifrate, venivano trasmesse in tempo reale a server in Israele. Una di queste telecamere aveva un’angolazione particolarmente utile: inquadrava il parcheggio dove le guardie del corpo dei vertici del regime lasciavano le proprie auto private, rivelando orari, abitudini, rotazioni. Un algoritmo ci costruiva sopra quello che gli analisti chiamano “pattern of life”: chi protegge chi, quando, attraverso quale percorso. È uno dei dettagli più rivelatori del lungo reportage che il Financial Times ha dedicato all’operazione che sabato scorso ha ucciso l’ayatollah Ali Khamenei in un attacco aereo israeliano nei pressi di via Pasteur, a Teheran. Non è un dettaglio accessorio. È la chiave di lettura di tutto il resto.

L’intelligence israeliana, scrive il giornale, aveva costruito nel tempo una conoscenza di Teheran paragonabile a quella di una città propria. «Conoscevamo Teheran come conosciamo Gerusalemme», ha detto al giornale un funzionario dell’intelligence israeliana. «E quando conosci un posto come la strada su cui sei cresciuto, noti subito qualcosa fuori posto». Questo livello di consapevolezza non è stato ottenuto attraverso spie sotto copertura o intercettazioni diplomatiche, o almeno non soltanto, ma attraverso la penetrazione sistematica delle infrastrutture digitali della città: telecamere del traffico, reti di telefonia mobile, flussi di dati. Centinaia di fonti diverse, aggregate e processate algoritmicamente dall’Unità 8200, il reparto di signals intelligence delle forze armate israeliane, in un unico prodotto finale: obiettivi da colpire.

Il caso iraniano riguarda telecamere che sono state compromesse dopo la loro installazione, attraverso un’operazione offensiva di cyber intelligence. Ma Martijn Rasser, vicepresidente dello Special Competitive Studies Project, ha subito colto la dimensione più inquietante della vicenda, quella che va oltre il caso specifico. «Ora immagina questa preoccupazione in uno scenario in cui il fornitore stesso è il rischio», ha scritto in un commento diffuso su LinkedIn. «Dove l’azienda che ha costruito, installato e mantiene il sistema ha obblighi verso l’apparato d’intelligence di un governo straniero, in base a leggi come la National Intelligence Law cinese del 2017».

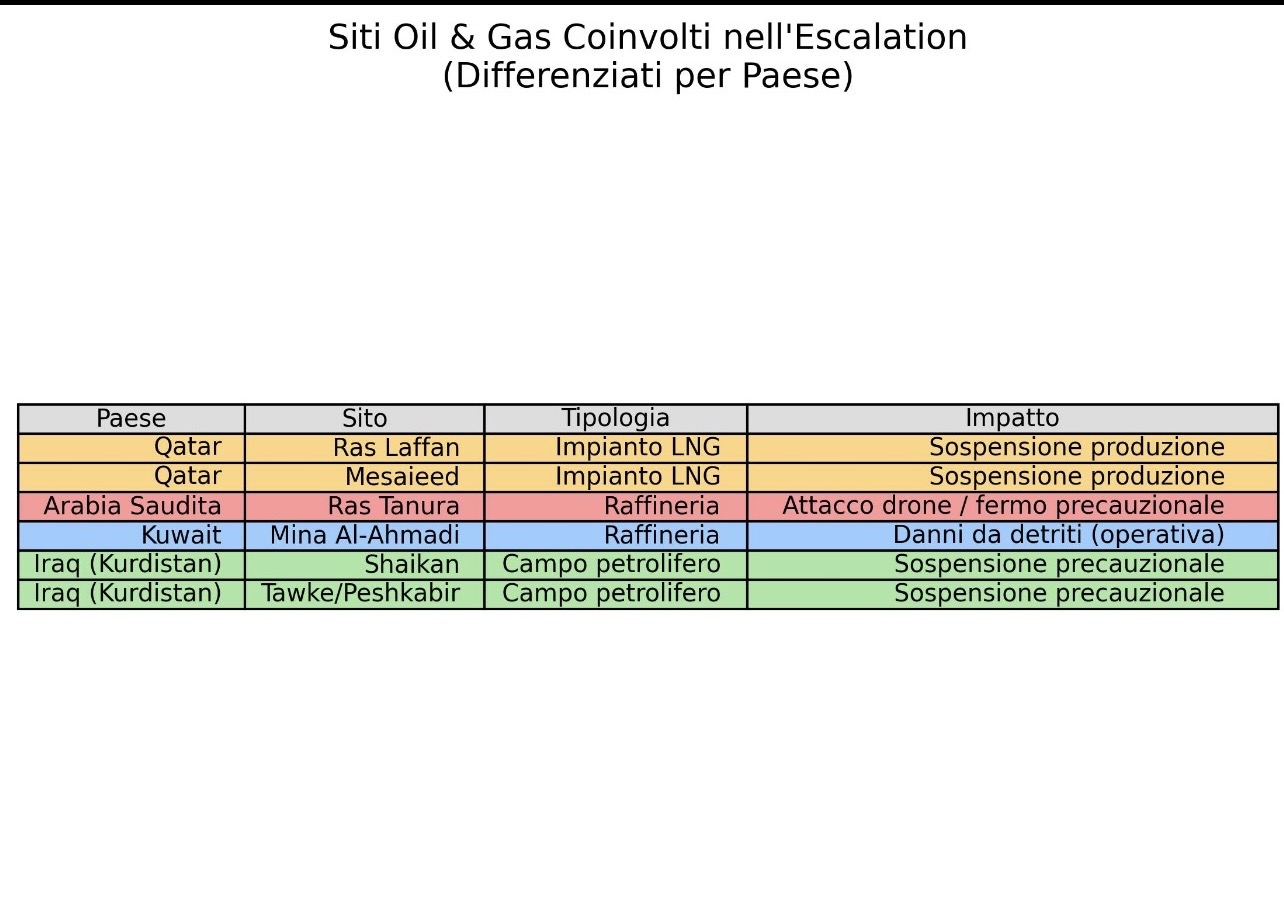

Huawei, Hikvision, Zte e Dahua hanno installato sistemi di smart city e safe city in più di cento Paesi. Non si tratta di componenti nascosti in qualche dorsale remota della rete: sono telecamere stradali, sistemi di riconoscimento facciale, sensori del traffico, infrastrutture di comunicazione municipale. Sono installati, operativi, e in molti casi vengono aggiornati e manutenuti da remoto dalle stesse aziende produttrici. La National Intelligence Law cinese, approvata nel 2017, obbliga qualsiasi organizzazione o cittadino cinese a «sostenere, assistere e cooperare con il lavoro di intelligence dello Stato». Non è una norma teorica né una clausola astratta: è un obbligo giuridico che si applica alle aziende tecnologiche tanto quanto ai singoli individui. E si applica indipendentemente da dove queste aziende operino nel mondo. Il punto che Rasser sottolinea, e che il caso iraniano rende improvvisamente molto concreto, è che la distinzione tra un sistema hackerato da un avversario e un sistema fornito da un’azienda soggetta a leggi di questo tipo è meno netta di quanto si voglia credere. Nel primo caso, l’accesso ai dati è il risultato di un’operazione offensiva che può essere rilevata e contrastata. Nel secondo, l’accesso potrebbe essere strutturale, previsto contrattualmente o tecnicamente integrato sin dall’origine, e quindi molto più difficile da identificare.

Gli Stati Uniti hanno già tratto le proprie conclusioni. Il Federal Communications Commission ha inserito Huawei e Zte nella lista delle aziende che rappresentano un rischio inaccettabile per la sicurezza nazionale. Hikvision e Dahua sono state aggiunte alla Entity List del dipartimento del Commercio, che ne restringe le esportazioni. Il National Defense Authorization Act, ovvero la legge con il bilancio annuale per la difesa, vieta l’uso di tecnologie di queste aziende nelle infrastrutture governative federali. Ma al di fuori degli Stati Uniti il quadro è molto più frammentato. In Europa, diversi Paesi hanno avviato revisioni delle proprie reti di telecomunicazione in relazione a Huawei, ma le infrastrutture di videosorveglianza urbana sono rimaste in gran parte fuori dal perimetro di queste valutazioni. In Italia, in Germania, in Francia, in decine di Paesi a medio reddito dell’Asia, dell’Africa e dell’America Latina, i sistemi Hikvision e Dahua sono presenti nelle strade, negli aeroporti, nelle stazioni, negli edifici pubblici. Il tema è spesso liquidato come tecnico, o come un’esagerazione alimentata da preoccupazioni geopolitiche americane che non riguarderebbero direttamente l’Europa. Il reportage del Financial Times suggerisce che questa posizione sia difficile da sostenere ancora a lungo.

C’è un salto concettuale che Rasser descrive con precisione: le infrastrutture di sorveglianza urbana non sono strumenti di sicurezza pubblica con un possibile uso improprio. Sono, strutturalmente, piattaforme di raccolta dati. La loro utilità per chi vuole monitorare una città è esattamente la stessa che le rende appetibili per un’amministrazione municipale che vuole gestire il traffico o prevenire i reati. Le telecamere iraniane hackerate da Israele non erano state installate con una funzione spionistica. Erano telecamere del traffico. Ma la granularità dei dati che producevano – chi passa, quando, con quale veicolo, in quale direzione – si è rivelata sufficiente per costruire un quadro operativo dettagliato dei movimenti delle figure più protette del regime. Questo è il punto che trasforma il caso iraniano da episodio di cronaca militare a caso di studio per chiunque si occupi di sicurezza urbana, governance digitale o geopolitica tecnologica. Non serve un’operazione sofisticata come quella israeliana per estrarre valore da queste infrastrutture: basta avere accesso ai flussi di dati. E chi ha costruito il sistema, spesso, ce l’ha già.

«Il dibattito non dovrebbe riguardare se questo rischio sia reale», scrive Rasser. Il Financial Times «ce ne ha appena mostrato un esempio dal vivo. Il dibattito dovrebbe riguardare cosa i governi intendono fare al riguardo». È una domanda che per ora non ha risposta. Le valutazioni di sicurezza delle infrastrutture critiche tendono a concentrarsi su energia, telecomunicazioni, sistemi idrici. La videosorveglianza urbana è rimasta in una zona grigia, trattata come un acquisto municipale ordinario soggetto principalmente a criteri di costo e funzionalità. Teheran ha dimostrato che quella zona grigia non esiste. Ogni telecamera connessa è un nodo in una rete. Ogni nodo produce dati. Ogni dato, aggregato con altri, può rivelare qualcosa che nessuno aveva intenzione di rivelare. La domanda non è se questo possa accadere. È chi, in questo momento, sta guardando.

L'articolo La morte di Khamenei, e la smart city come campo di battaglia proviene da Linkiesta.it.

Qual è la tua reazione?

Mi piace

0

Mi piace

0

Antipatico

0

Antipatico

0

Lo amo

0

Lo amo

0

Comico

0

Comico

0

Furioso

0

Furioso

0

Triste

0

Triste

0

Wow

0

Wow

0

-1772616012436.jpg--torino__blitz_al_parco_sempione.jpg?1772616012472#)

-1772616399472.jpg--la_morte_dell_operaio_coletta_finisce_in_corte_d_assise.jpg?1772616399509#)