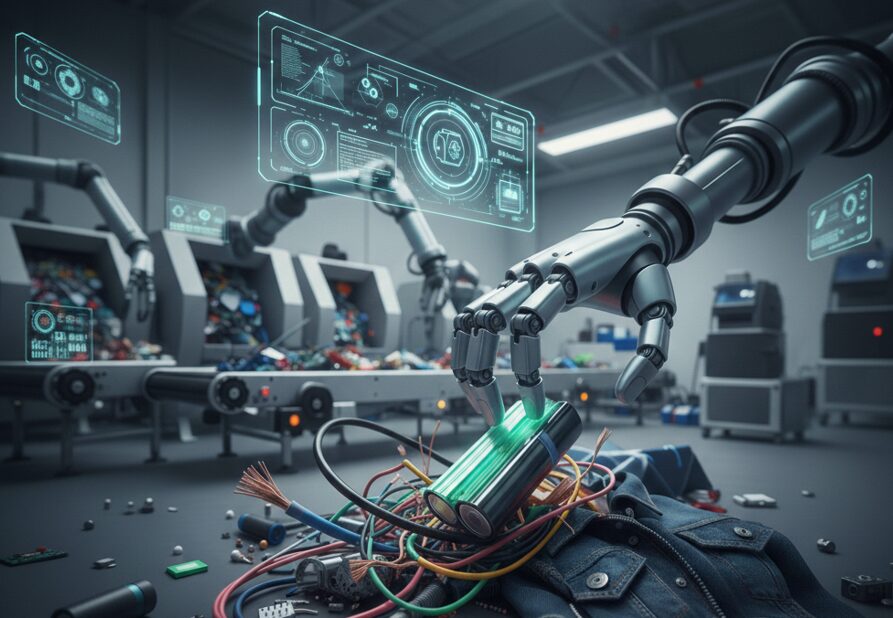

Attenzione a "ClickFix", la campagna malware che sfrutta falsi CAPTCHA

È stata scoperta una nuova campagna malware che usa un vettore di attacco piuttosto particolare e, diciamo, inedito: le pagine CAPTCHA, quelle che i siti implementano per verificare che chi li visita sia un essere umano e non un robot. In sostanza qualcuno ha realizzato delle finte pagine di verifica che inducono con l’inganno gli utenti a eseguire inconsapevolmente codice non autorizzato. L’obiettivo è installare sui sistemi delle vittime StealC, malware già ben noto e classificato come infostealer, specializzato nell’estrazione di dati privati.

L’allarme è stato lanciato dai ricercatori di LevelBlue. La campagna si basa su siti legittimi che sono stati precedentemente compromessi con un codice JavaScript malware che carica una falsa schermata di verifica in stile Cloudflare, graficamente credibile e coerente con i controlli di sicurezza a cui gli utenti sono abituati. La differenza sostanziale è che, invece di proporre un test visivo, la pagina chiede di premere Windows + R, poi Ctrl + V e infine Invio per completare la verifica.

Questa tecnica, nota come “ClickFix”, sfrutta la fiducia degli utenti nei prompt da tastiera e l’idea di trovarsi davanti a un controllo di sicurezza ordinario. Chi conosce bene il sistema avrà già capito quale sia il trucco: il codice JavaScript copia nella clipboard il comando che scatena il disastro, Windows + R apre un prompt del sistema operativo per lanciare comandi di testo, CTRL-V incolla il comando, e Invio lo esegue. Il comando, un breve script PowerShell, si collega quindi a un server remoto per scaricare il malware vero e proprio completo, attivando un downloader che può aggirare alcune misure di difesa tradizionali.

CLICCA QUI PER CONTINUARE A LEGGERE

Qual è la tua reazione?

Mi piace

0

Mi piace

0

Antipatico

0

Antipatico

0

Lo amo

0

Lo amo

0

Comico

0

Comico

0

Furioso

0

Furioso

0

Triste

0

Triste

0

Wow

0

Wow

0

_(10)-1771339135404.jpg--bonus_asilo_nido_2026__rivoluzione_in_arrivo__domanda_piu_semplice_ma_attenzione_alle_scadenze.jpg?1771339135618#)

-1771344603822.jpg--ivrea__cede_un_lucernario__anziana_incastrata__soccorsa_dai_vigili_del_fuoco.jpg?1771344603901#)