Macchine connesse e… conformi: come trasformare la cyber security da sfida ad opportunità

SPONSORED STORY

Macchine connesse e… conformi: come trasformare la cyber security da sfida ad opportunità

Ixon, azienda specializzata in soluzioni per la connettività industriale, organizza per giovedì 27 novembre il webinar “Cybersecurity: sfida o opportunità per l’OEM? Analisi di 5 casi d’uso”. Attraverso la presentazione di cinque casi pratici, il webinar mira ad approfondire le vulnerabilità, le normative di riferimento e le soluzioni tecniche per una protezione efficace delle macchine industriali.

L’evoluzione delle minacce cyber a danno delle realtà della manifattura impone un’accelerazione nelle strategie a protezione dei sistemi industriali. Le normative europee, come il Nuovo regolamento Macchine e la NIS2, hanno rafforzato gli obblighi anche per i produttori di macchinari industriali (OEM) promuovendo un cambio di paradigma dove la sicurezza passa da responsabilità dell’utilizzatore finale a impegno condiviso lungo tutta la supply chain.

Il Regolamento Macchine (Regolamento UE 2023/1230), nello specifico, ridefinisce il ruolo e le responsabilità dei costruttori di macchine, integrando le nuove sfide poste dalle tecnologie digitali, chiarendo la responsabilità lungo la catena di approvvigionamento e formalizzando i requisiti di sicurezza cibernetica.

Nonostante l’andamento delle minacce – in costante aumento da diversi anni – e l’evoluzione del panorama normativo, le strategie di risposta non riescono ancora a tenere il passo con il ritmo degli attacchi.

Da un lato persiste ancora una resistenza alla condivisione con l’OEM dei dati raccolti dalla macchina connessa, anche in virtù di preoccupazioni legate alla potenziale perdita di dati sensibili per problemi di cyber security. Dati che però sono indispensabili per usufruire di servizi messi a disposizione del fornitore che, al contrario, possono supportare proprio la resilienza, la sicurezza e la continuità delle operazioni.

Dall’altro, le normative introducono nuovi obblighi che ridefiniscono il ruolo dell’OEM e introducono nuovi oneri di conservazione documentale per le imprese utilizzatrici. Uno scenario che rende ancora più importante affidarsi alla competenza dei costruttori di macchine.

Con il giusto approccio e scegliendo partner affidabili è possibile trasformare la cyber security in leva di resilienza, come dimostrano cinque casi d’uso che verranno presentati nel corso dell’evento “Cybersecurity: sfida o opportunità per l’OEM? Analisi di 5 casi d’uso” del 27 novembre organizzato da Ixon.

La sfida della cyber security nella manifattura

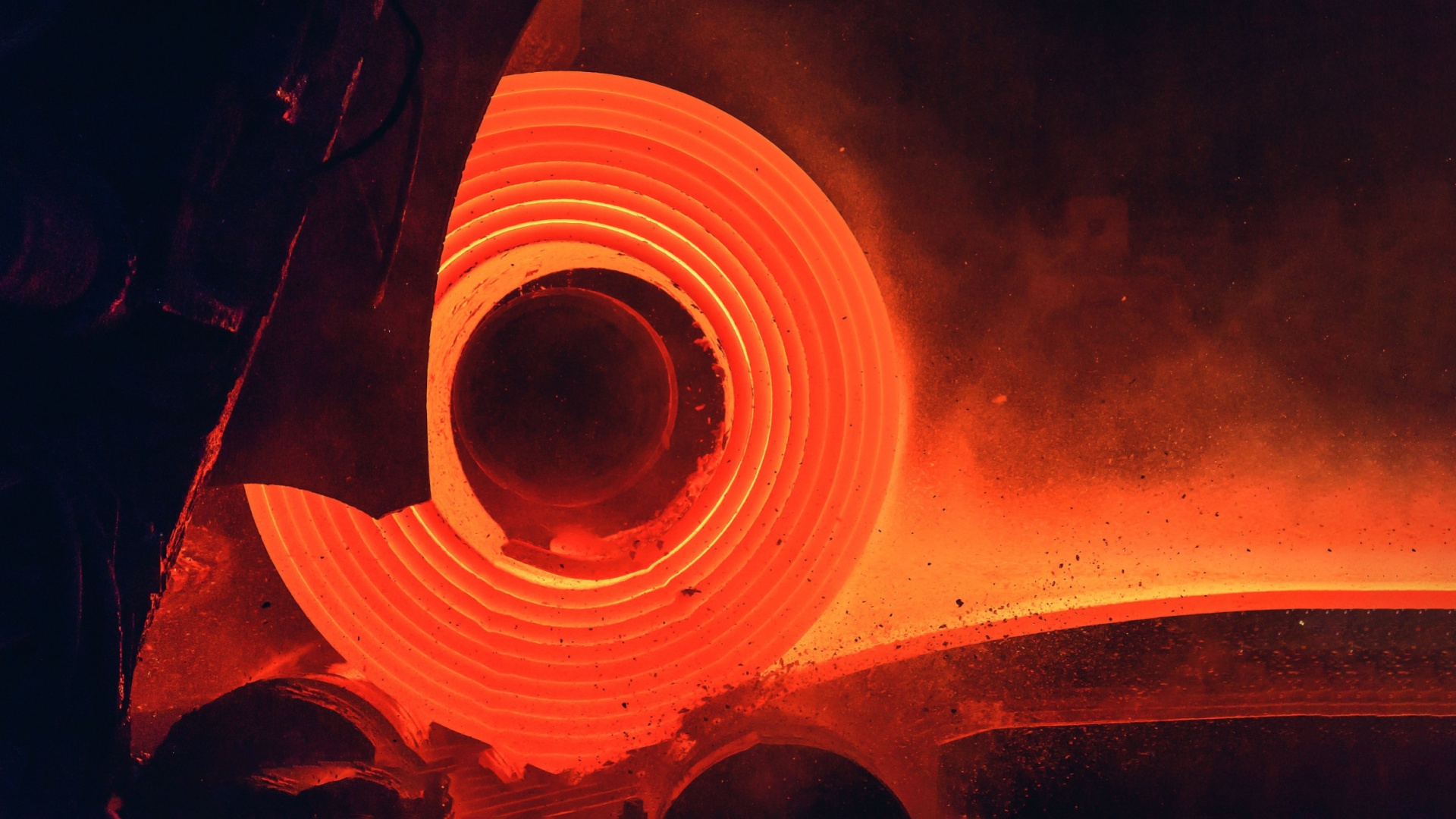

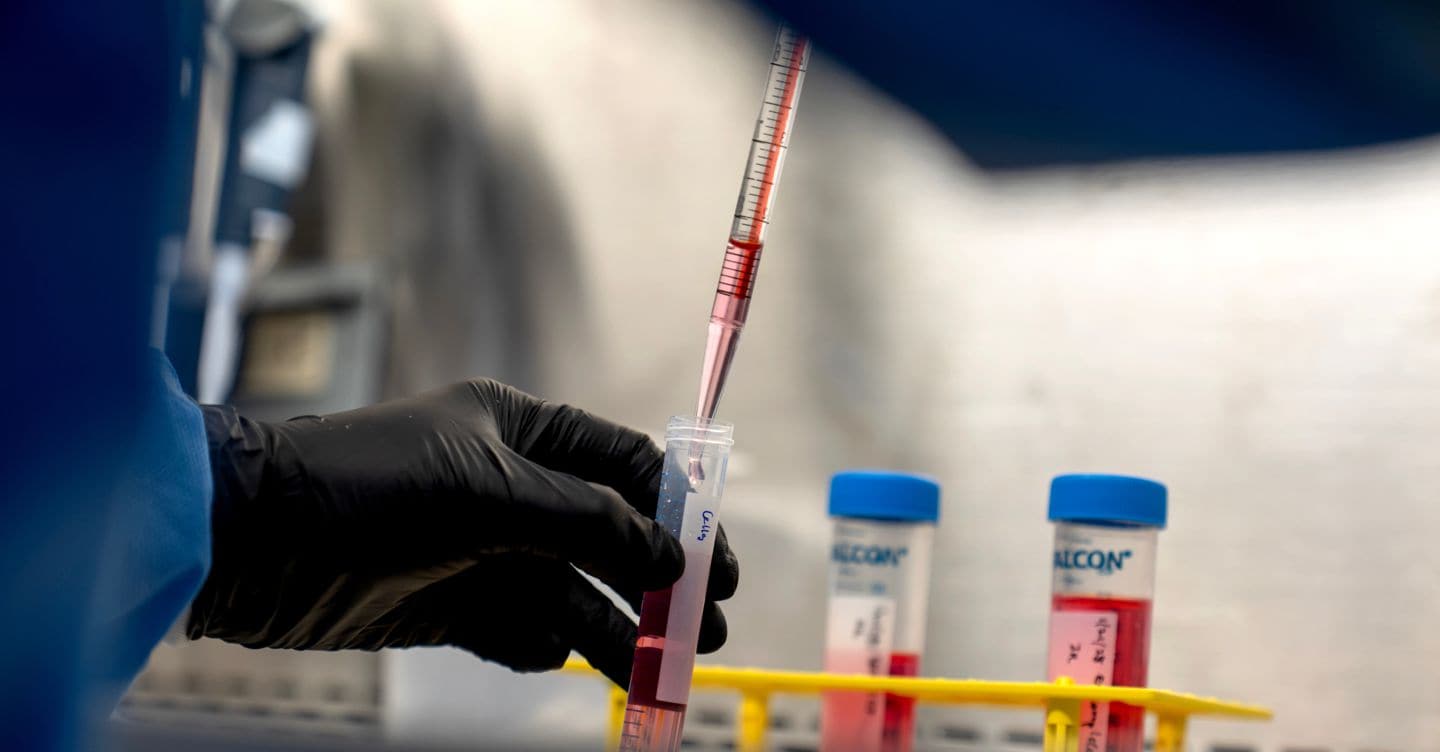

La digitalizzazione degli ambienti produttivi e la convergenza IT/OT hanno reso le aziende della manifattura sempre più esposte alle minacce informatiche. L’ultimo rapporto dell’Associazione italiana per la sicurezza informatica (Clusit) evidenzia uno scenario sempre più allarmante: nel primo semestre del 2025 sono già stati registrati 213 attacchi noti contro imprese industriali, un numero che sfiora il totale dell’intero 2024 (236).

Il settore della manifattura si colloca stabilmente tra i bersagli più frequenti degli attacchi, che prediligono tecniche di ransomware proprio per l’elevato danno che possono causare a fronte di uno sforzo ridotto nell’attacco.

L’impatto economico di un attacco riflette questa gravità: uno studio di Kaspersky e VDC Research ha rivelato che la maggior parte delle aziende industriali nell’area EMEA subisce perdite superiori a 1 milione di dollari per singolo incidente, con il 10% che stima danni fino a 5 milioni di dollari nell’arco di due anni. Perdite che derivano non solo dai costi di risposta e ripristino, ma soprattutto dai prolungati tempi di inattività non pianificati (downtime) e dal conseguente mancato fatturato.

In questo scenario complesso l’Italia presenta alcune particolarità: già precedenti edizioni del rapporto avevano evidenziato che oltre il 10% degli attacchi registrati a livello globale colpisce le imprese italiane, una percentuale che mostra quanto le nostre imprese siano vulnerabili.

Una vulnerabilità che è strutturale al contesto operativo: l’ambiente dell’Operational Technology (OT) è intrinsecamente caratterizzato da sistemi con un ciclo di vita molto lungo e dalla persistente presenza di macchinari legacy e tecnologie diverse connesse tra loro. Non è raro trovare in fabbrica sistemi di controllo che operano ancora su software obsoleti per i quali non esistono più patch di sicurezza.

L’aggiornamento di questi sistemi è spesso impraticabile, poiché i costruttori di macchinari non garantiscono la compatibilità del software di controllo con i sistemi operativi più recenti, se non a fronte di un rifacimento completo della linea.

Il rapporto Clusit sopra citato mostra che nel nostro paese le aziende stanno accelerando nella risposta a queste criticità, anche in virtù del nuovo impianto normativo. Il rapporto evidenzia infatti che in Italia le vulnerabilità non risolte sono scese dal 20% al 3% in un anno, segno di una maggiore attenzione alla gestione tecnica della sicurezza che, tuttavia, non permette alle aziende di tenere il passo con l’evoluzione degli attacchi.

L’analisi evidenzia una certa discrasia tra il rischio percepito e le strategie di risposta. Da un lato, infatti, molte aziende sono ancora restie a condividere i propri dati con i fornitori dei macchinari industriali proprio per non esporsi al rischio di attacchi esterni. Dall’altro, il peso del “fattore umano” negli attacchi informatici evidenzia che all’interno dei confini aziendali manca spesso l’attenzione necessaria nei confronti di “regole base” della cyber security.

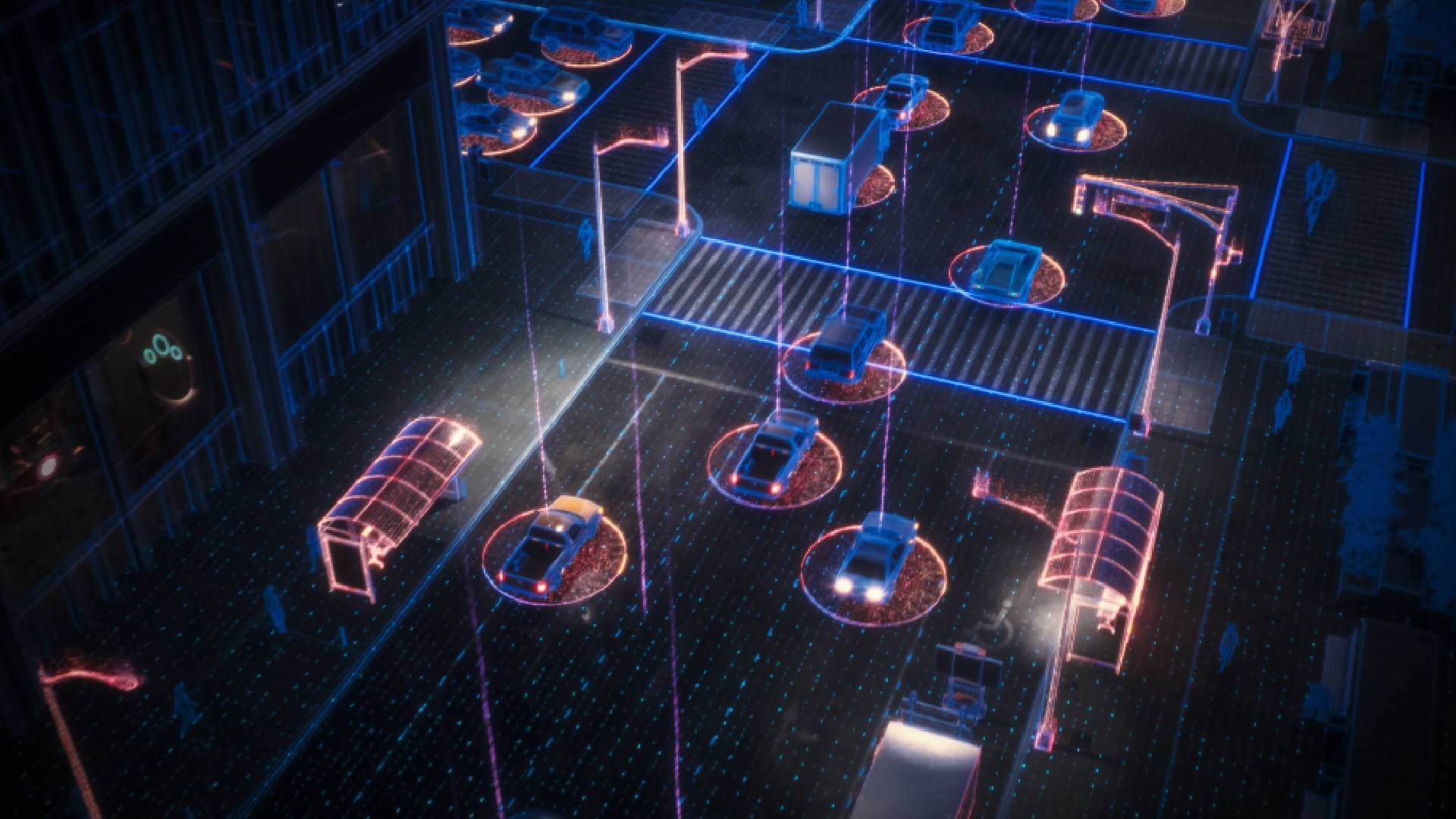

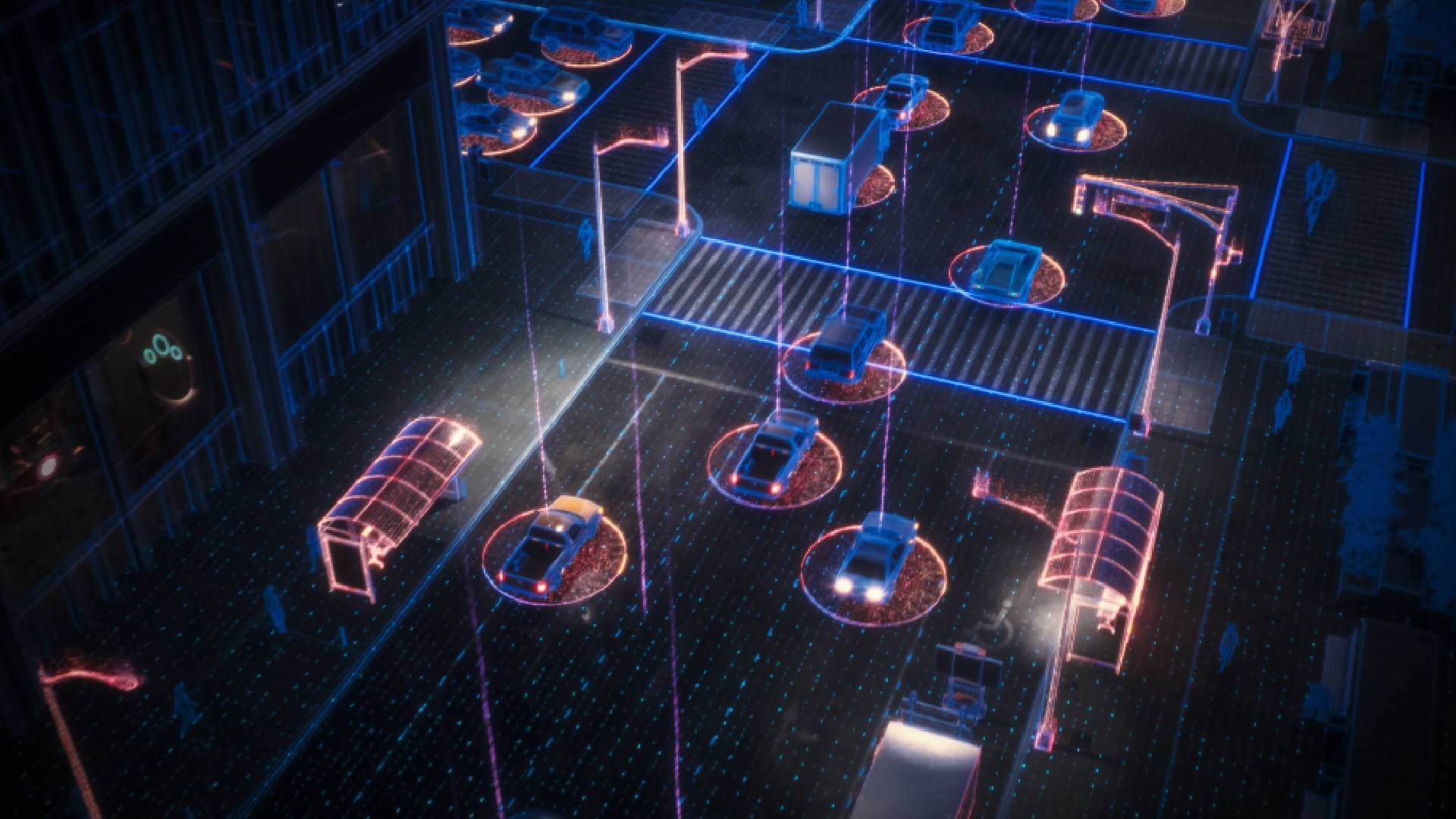

L’evoluzione dello scenario normativo: la “security by design” spinge gli OEM a rivedere l’approccio alla progettazione

L’evoluzione delle minacce e la necessità di superare queste criticità strutturali hanno imposto un decisivo intervento normativo a livello europeo, che mira a rendere la cyber security un tema centrale per le imprese manifatturiere e a ridefinire in profondità le responsabilità lungo l’intera filiera produttiva.

La NIS2 ha ampliato in modo significativo il suo campo di applicazione, includendo un vasto spettro di aziende manifatturiere come “soggetti essenziali” o “importanti”. La sua portata eleva la cyber sicurezza a una questione di governance che impone ai vertici aziendali la responsabilità diretta di supervisionare l’implementazione di misure di gestione dei rischi proporzionate, quali la sicurezza della catena di fornitura, la gestione degli incidenti e le politiche di patching.

La presenza di sistemi obsoleti, per i quali mancano le patch di sicurezza, diventa un rischio che deve essere formalmente indirizzato e gestito nell’ambito della sicurezza della catena di approvvigionamento e delle politiche di gestione della vulnerabilità. La serietà con cui la normativa affronta il tema è evidente nell‘impianto sanzionatorio, che per i soggetti essenziali può prevedere multe fino a 10 milioni di euro o il 2% del fatturato annuo globale, se superiore.

Coerentemente con l’obiettivo di rendere la sicurezza informatica centrale lungo tutto il ciclo di vita delle macchine, il Nuovo Regolamento Macchine attua il principio della “security by design” sul piano del prodotto e ridefinisce il ruolo del fabbricante attraverso l’introduzione di specifici Nuovi Requisiti Essenziali di Sicurezza e Salute (RESS).

Nello specifico, il RESS 1.1.9 – “Protezione dall’alterazione” obbliga il produttore a garantire la protezione del macchinario contro i rischi dovuti al comportamento malevolo di terzi, inclusi tentativi di alterare i sistemi di comando critici per la sicurezza.

Il Regolamento rafforza il principio di responsabilità per l’intero ciclo di vita della macchina, affrontando il problema alla radice. Un cambiamento fondamentale riguarda le modifiche post-vendita: chiunque apporti una modifica sostanziale (anche tramite mezzi digitali) a una macchina già immessa sul mercato, creando un nuovo pericolo o aumentando uno esistente, è formalmente considerato “Nuovo Fabbricante” e deve assumersi tutti gli obblighi di conformità.

La definizione di “Nuovo Fabbricante” assicura che qualsiasi alterazione con impatto sulla sicurezza sia sottoposta a una rigorosa valutazione del rischio. A supporto di ciò, il fabbricante ha l’obbligo di includere il codice sorgente o la logica di programmazione del software di sicurezza nella documentazione tecnica (su richiesta delle autorità).

Le disposizioni della NIS 2 e del Nuovo Regolamento Macchine rendono la manutenzione, l’aggiornamento e la tracciabilità delle macchine industriali un processo trasparente e rigoroso, essenziale per la sicurezza lungo l’intero ciclo di vita.

La cybersicurezza come motore di resilienza: l’evento Ixon dedicato agli OEM

Lo scenario normativo, così come l’evoluzione delle minacce alla sicurezza e l’operatività industriale, rendono necessario un cambio di paradigma: la cyber sicurezza non può più essere trattata come un mero costo di conformità o come un “palliativo” da applicare in fase post-vendita.

Al contrario, l’adozione di un approccio metodologico corretto permette agli OEM di convertire l’obbligo normativo in un motore strategico di resilienza del business. Integrare la sicurezza fin dalla fase di progettazione, assicurando la gestione delle vulnerabilità e la manutenibilità remota per tutto il ciclo di vita del macchinario, diventa l’elemento chiave per garantire la continuità operativa non solo dell’OEM, ma anche del cliente finale. Questo cambio di paradigma trasforma il rischio in una proposta di valore competitiva.

Ixon si pone come partner tecnologico in questo percorso: Ixon Cloud è la piattaforma end-to-end sviluppata da ingegneri per ingegneri, che rende l’accesso remoto e l’IIoT facili e accessibili a tutti, ma soprattutto sicuri.

La soluzione sfrutta la conoscenza specializzata dell’OEM e i dati della macchina per offrire una piattaforma intrinsecamente sicura, mitigando i rischi di esposizione a minacce informatiche o a edge gateway non conformi.

Per esplorare come le tecnologie Ixon supportano i clienti nell’affrontare queste sfide, l’azienda ha organizzato l’evento online “Cybersecurity: sfida o opportunità per l’OEM? Analisi di 5 casi d’uso”.

Il webinar si terrà giovedì 27 novembre 2025 alle ore 16.00 e sarà l’occasione per analizzare in dettaglio cinque casi reali che dimostrano come, grazie al giusto approccio e alla tecnologia adeguata, sia possibile trasformare l’esigenza di cyber sicurezza in una leva di business.

L’obiettivo dell’evento è fornire una prospettiva pragmatica e concreta, evidenziando le soluzioni a prova di futuro per il Service dei costruttori di macchine e analizzando i benefici che derivano dall’adozione di strumenti che garantiscono sicurezza e conformità.

Il webinar è indirizzato specificamente ai costruttori di macchinari che desiderano non solo adempiere ai nuovi requisiti normativi, ma anche offrire ai propri clienti un servizio di assistenza e connettività industriale che sia intrinsecamente sicuro e resiliente.

Per partecipare è necessario registrarsi a questo link.

L'articolo Macchine connesse e… conformi: come trasformare la cyber security da sfida ad opportunità proviene da Innovation Post.

Qual è la tua reazione?

Mi piace

0

Mi piace

0

Antipatico

0

Antipatico

0

Lo amo

0

Lo amo

0

Comico

0

Comico

0

Furioso

0

Furioso

0

Triste

0

Triste

0

Wow

0

Wow

0

![Mondiale Rally. LIVE! Ecco la Ypsilon Rally2 HF Integrale [VIDEO]](https://img.stcrm.it/images/47903459/1200x/lancia-ypsilon-hf-integrale-2.jpg)

/https://www.finanza.com/app/uploads/2025/11/trade-republic-conto-canone-zero-offre-2-percento-liquidita.jpg)

-1754133631392.png--valerio_minato_svela_il_volto_in_movimento_del_monviso_sotto_le_stelle.png?1754133631616#)