Cyberattacco dalla Cina al Viminale: rubati i dati di 5mila agenti della Digos

lentepubblica.it

Un’intrusione silenziosa nelle reti del Ministero dell’Interno. Negli ultimi mesi l’Italia ha dovuto fare i conti con un episodio che riaccende i riflettori sulla sicurezza digitale delle istituzioni.

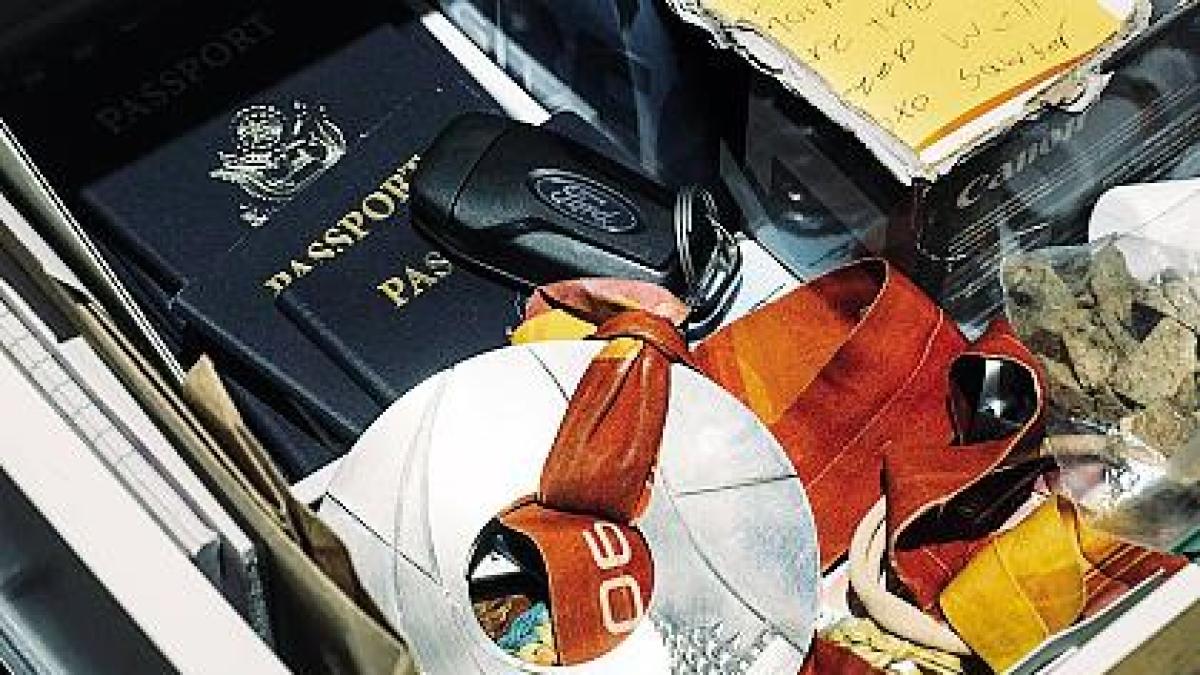

Un’operazione di cyber-intrusione avrebbe colpito infrastrutture riconducibili al Ministero dell’Interno, con la sottrazione di informazioni sensibili relative a circa cinquemila appartenenti alla Digos, la Divisione Investigazioni Generali e Operazioni Speciali della Polizia di Stato.

A rendere nota la vicenda è stata un’inchiesta del quotidiano La Repubblica, secondo cui l’attacco – attribuito a gruppi di hacker di matrice cinese – si sarebbe sviluppato tra il 2024 e il 2025. Non si sarebbe trattato di un sabotaggio volto a bloccare i sistemi informatici del Viminale, bensì di un’azione mirata all’esfiltrazione di dati: nomi, incarichi e sedi operative di agenti impegnati in attività particolarmente delicate, dall’antiterrorismo ai controlli sulle comunità straniere, fino al monitoraggio di dissidenti legati a Pechino presenti sul territorio italiano.

Un’operazione chirurgica, dunque, che lascia intravedere una possibile finalità di spionaggio strategico più che di destabilizzazione immediata.

Dati sensibili e rischi concreti: perché il caso è grave

Il furto di informazioni relative a personale impiegato in ambiti investigativi rappresenta un rischio che va ben oltre la semplice violazione informatica. Non si tratta di dati amministrativi generici, ma di elementi che consentono di mappare ruoli, funzioni e collocazioni operative di agenti coinvolti in attività di sicurezza nazionale.

In uno scenario internazionale caratterizzato da tensioni geopolitiche crescenti, l’accesso a questo tipo di informazioni può tradursi in:

- esposizione personale degli operatori;

- compromissione di operazioni in corso;

- possibilità di pressioni o interferenze indirette;

- vantaggi informativi per apparati stranieri.

Il fatto che l’attacco non abbia paralizzato i sistemi non deve indurre a sottovalutarne la portata. Anzi, la sottrazione silenziosa di dati può rivelarsi più insidiosa di un’azione eclatante: quando non ci sono server bloccati o servizi interrotti, il rischio è che la percezione pubblica resti attenuata, mentre il danno strategico si consolida nel tempo.

Una rete “bucata”: le fragilità della Pubblica Amministrazione

La domanda che sorge spontanea è: come è stato possibile superare le difese di una delle amministrazioni più sensibili del Paese?

Il caso riporta al centro un tema strutturale: la vulnerabilità delle infrastrutture digitali della Pubblica Amministrazione. Nonostante i progressi compiuti negli ultimi anni sul fronte della digitalizzazione, molte reti pubbliche soffrono ancora di:

-

sistemi legacy non aggiornati;

-

segmentazione insufficiente delle reti interne;

-

gestione disomogenea delle credenziali di accesso;

-

carenze nella formazione del personale;

-

scarsa integrazione tra livelli centrali e periferici.

Il problema non riguarda esclusivamente la tecnologia. Spesso il punto debole è rappresentato dalla governance: responsabilità frammentate, competenze distribuite tra più uffici e tempi decisionali incompatibili con la rapidità delle minacce informatiche.

Un attacco di questo tipo dimostra che non è sufficiente adottare firewall o antivirus di ultima generazione. Serve un approccio sistemico, fondato su prevenzione, monitoraggio continuo e risposta tempestiva.

Il ruolo dell’Agenzia per la Cybersicurezza Nazionale

Sul piano istituzionale, inevitabile è l’interrogativo sul ruolo dell’Agenzia per la Cybersicurezza Nazionale (ACN), l’ente deputato a vigilare e coordinare le difese informatiche del Paese.

L’ACN nasce con l’obiettivo di rafforzare la resilienza cibernetica nazionale, promuovere standard comuni e supportare le amministrazioni nella gestione degli incidenti. Tuttavia, episodi come quello che ha coinvolto il Viminale pongono almeno due questioni:

- Il livello di coordinamento operativo tra l’Agenzia e le singole amministrazioni è davvero efficace?

- I protocolli di allerta e condivisione delle informazioni sono sufficientemente rapidi?

È possibile che l’intrusione sia stata individuata e gestita internamente, ma resta il fatto che la sola possibilità di un’esfiltrazione di tale portata impone una riflessione sull’adeguatezza dei presidi esistenti.

La cybersicurezza non può essere trattata come una funzione accessoria. Deve diventare un elemento strutturale della sicurezza nazionale, al pari della difesa tradizionale.

Le criticità strutturali della PA digitale

L’episodio mette in luce alcune criticità ricorrenti nella macchina pubblica italiana:

1. Investimenti discontinui

Spesso le risorse destinate alla sicurezza informatica seguono cicli emergenziali. Dopo un attacco, si interviene con stanziamenti straordinari; poi l’attenzione si affievolisce. La protezione digitale, invece, richiede finanziamenti costanti e programmati.

2. Competenze insufficienti

La PA fatica ad attrarre profili altamente specializzati, anche a causa di vincoli retributivi e procedure di reclutamento lente. Senza esperti in cybersecurity, le tecnologie restano strumenti poco sfruttati.

3. Cultura della sicurezza limitata

La formazione del personale amministrativo su phishing, gestione delle password e protocolli di emergenza è spesso episodica. Eppure molte intrusioni iniziano proprio da un errore umano.

4. Eccessiva centralizzazione dei dati

La concentrazione di informazioni sensibili in archivi non adeguatamente compartimentati amplifica gli effetti di eventuali violazioni.

Le soluzioni che le amministrazioni devono adottare

Di fronte a uno scenario in cui le minacce sono sempre più sofisticate, le Pubbliche Amministrazioni non possono limitarsi a interventi correttivi. Occorre un cambio di paradigma.

Primo: adottare una strategia di sicurezza “by design”. Ogni nuovo sistema informatico dovrebbe essere progettato con criteri di protezione integrati fin dall’origine, evitando soluzioni aggiuntive a posteriori.

Secondo: rafforzare la segmentazione delle reti. Limitare la possibilità che un accesso non autorizzato a un’area consenta di raggiungere archivi più sensibili è una misura fondamentale per contenere i danni.

Terzo: investire in monitoraggio continuo e analisi comportamentale. I moderni sistemi di detection consentono di individuare anomalie nei flussi di traffico prima che si trasformino in violazioni su larga scala.

Quarto: costruire un ecosistema di collaborazione stabile tra amministrazioni, ACN e forze di polizia. La condivisione tempestiva di indicatori di compromissione può impedire la propagazione di attacchi simili.

Quinto: valorizzare il capitale umano. Servono concorsi mirati, percorsi di carriera competitivi e aggiornamento permanente per i tecnici della sicurezza informatica pubblica.

Infine, è indispensabile sviluppare una cultura organizzativa orientata alla prevenzione. La cybersecurity non può essere delegata esclusivamente agli specialisti: deve diventare patrimonio comune di dirigenti e funzionari.

Una questione di sovranità digitale

Il caso che ha coinvolto la Digos si inserisce in un contesto globale in cui lo spazio cibernetico è diventato un terreno di competizione tra Stati. La sottrazione di dati strategici non è solo un problema tecnico: è una questione di sovranità.

L’Italia, come gli altri Paesi europei, è chiamata a rafforzare la propria autonomia tecnologica e a proteggere infrastrutture critiche, banche dati e sistemi investigativi. La sicurezza digitale non è più un’opzione, ma una condizione essenziale per garantire la tenuta delle istituzioni.

Scenari futuri

L’intrusione ai danni delle reti riconducibili al Ministero dell’Interno rappresenta un campanello d’allarme che non può essere ignorato. Anche in assenza di blackout o interruzioni operative, la sottrazione di informazioni sensibili evidenzia vulnerabilità che richiedono interventi strutturali.

Le Pubbliche Amministrazioni devono compiere un salto di qualità: dalla gestione reattiva degli incidenti a una strategia preventiva e integrata. Solo così sarà possibile ridurre l’esposizione a minacce che, come dimostra questo episodio, sono sempre più mirate e sofisticate.

La sicurezza cibernetica non è un capitolo tecnico da affidare agli addetti ai lavori. È una priorità politica e istituzionale che incide direttamente sulla tutela degli operatori, sulla credibilità dello Stato e sulla protezione dei cittadini.

The post Cyberattacco dalla Cina al Viminale: rubati i dati di 5mila agenti della Digos appeared first on lentepubblica.it.

Qual è la tua reazione?

Mi piace

0

Mi piace

0

Antipatico

0

Antipatico

0

Lo amo

0

Lo amo

0

Comico

0

Comico

0

Furioso

0

Furioso

0

Triste

0

Triste

0

Wow

0

Wow

0

.jpg)